Un experto en seguridad se ha convertido en un «héroe accidental» tras gastar unos pocos dólares y registrar un dominio inexistente, que hace que el ransomware WannaCry deje de extenderse. Vió que el malware tenía codificadas consultas a un dominio muy largo, que no estaba registrado Si WannaCry ve que ese dominio está activo, deja de propagarse. Aparentemente, los creadores del malware habían creado este interruptor para poder detener su avance. Cisco ha confirmado que la extensión se ha detenido por este descubrimiento. Microsoft ha decidido parchear versiones sin soporte de Windows por la gravedad del asunto.

Durante las últimas horas, un malware de secuestro denominado WannaCry afectó a muchas organizaciones de todo el mundo como Telefónica de España, FedEx de Estados Unidos o el Servicio Nacional de Salud (NHS) del Reino Unido, donde las computadoras del hospital comenzaron a mostrar un mensaje de rescate de $ 300 de bitcoin. También se confirma que Nissan en Sunderland, la mayor fábrica de automóviles del Reino Unido.

Ahora, un «héroe accidental» ha interrumpido la propagación global del ransomware, simplemente gastando unos pocos dólares registrando un nombre de dominio al que el malware hace una solicitud.

Este hombre, al parecer un investigador de ciberseguridad de 22 años del Reino Unido @malwaretechblog, encontró que el interruptor fue codificado en el ransomware «en caso de que el creador quisiera detener su propagación. Esto se hizo a través de un nombre de dominio muy largo que el malware tuvo que conectarse (muy similar a buscar cualquier sitio web). Si la conexión es correcta, y muestra un dominio en vivo, el ‘kill switch’ funciona, se apaga inmediatamente y se detiene la propagación del ransomware. (del inglés ransom, ‘rescate’, y ware, por software)

Warren Mercer (líder de seguridad técnica en Cisco), confirmó que las infecciones por WannaCry / WanaDecrpt0r han bajado debido al descubrimiento de @MalwareTechBlog

El dominio es una dirección dot-com, formada por una larga cadena de letras y números gobbledygook, que termina en ‘gwea.com’. De acuerdo con TheDailyBeast, @MalwareTechBlog vio que el dominio no estaba registrado y decidió comprarlo en NameCheap.com por sólo 10,69 dólares. Luego, lo señaló en un servidor de ‘sumidero’ en California, con la intención de recolectar información sobre el malware. De repente, vio miles de conexiones por segundo.

Sin embargo, se advierte sobre un nuevo hilo que viene. «Hay una posibilidad muy probable que van a desvelar una nueva versión de la ransonware para comenzar de nuevo. Si la gente no repara sus computadoras, volverá a ocurrir «.

Los investigadores de Cisco Umbrella observaron por primera vez las solicitudes de uno de los dominios de killswitch de WannaCry (iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea Com) a partir de las 07:24 UTC, luego aumentando a un pico de poco más de 1.400 casi 10 horas más tarde.

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

La carga útil (Payload) de propagación WannaCry contiene un dominio previamente no registrado, la ejecución falla ahora que el dominio ha sido eliminado (skinhole)

API InternetOpenUrlA():

La subrutina anterior intenta un HTTP GET a este dominio y, si falla, continúa llevando a cabo la infección. Sin embargo, si tiene éxito, la subrutina sale. El dominio está registrado en un sumidero bien conocido, lo que efectivamente hace que esta muestra termine su actividad maliciosa.

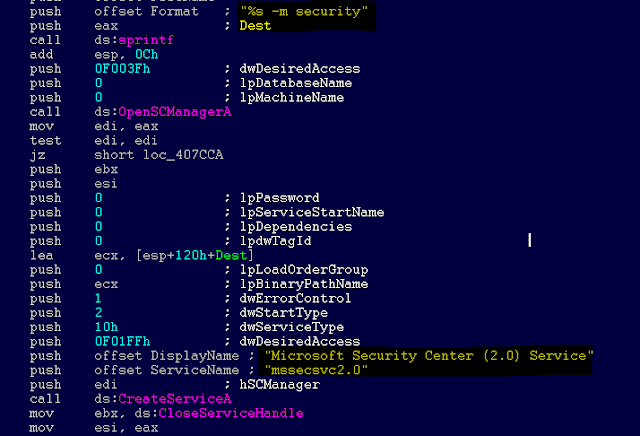

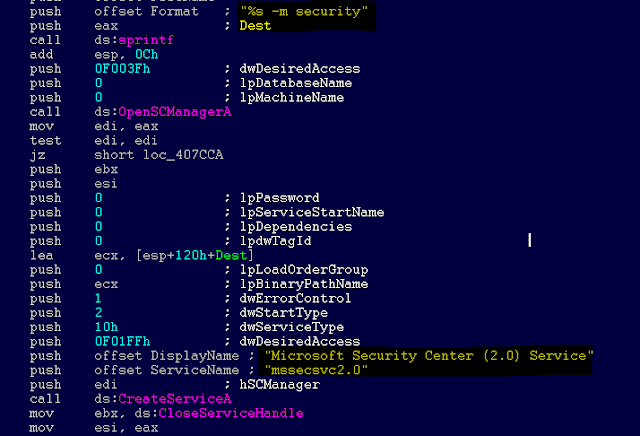

La amenaza crea un servicio denominado mssecsvc2.0, cuya función es explotar la vulnerabilidad de SMB en otros equipos accesibles desde el sistema infectado:

Nombre del Servicio: mssecsvc2.0

Descripción del servicio: (Microsoft Security Center (2.0) Service)

Parámetros de servicio: «-m security»

Detalles criptográficos

-

- encrypted via AES-128-CBC (custom implementation in the binary)

- AES key generated with a CSPRNG, CryptGenRandom

- AES key is encrypted by RSA-2048 (windows RSA implementation)

- https://haxx.in/key1.bin (the ransomware pubkey, used to encrypt the aes keys)

- https://haxx.in/key2.bin (the dll decryption privkey) the CryptImportKey() rsa key blob dumped from the DLL by blasty.

Algunos strings interesantes del binario

BAYEGANSRV\administrator Smile465666SA wanna18@hotmail.com

Contraseña usada para descomprimir el dropper:

WNcry@2ol7

Microsoft publica una actualización urgente contra WannaCrypt para Windows XP y otras versiones sin soporte

Microsoft publica el parche de seguridad para Windows XP contra WannaCrypt, el ransomware. Una situación delicada como esta ha requerido una acción ‘inusual’ como la de desarrollar una actualización de seguridad de urgencia para proteger a los usuarios de sus antiguas plataformas.

-

- Windows XP

- Windows 8

- Windows Server 2003

Descargar parches contra Ransom:Win32.WannaCrypt.

Windows Server 2003 SP2 x64

Windows Server 2003 SP2 x86

Windows XP SP2 x64

Windows XP SP3 x86

Windows XP Embedded SP3 x86

Windows 8 x86

Windows 8 x64

Actualización de seguridad -KB4012598

¿Cómo se propaga WannaCrypt, WannaCry, WanaCrypt0r, WCrypt, WCRY?

– Tienes protocolo SMBv1 habilitado

– Eres accesible desde internet (WAN)

– No tienes el parche MS17-010

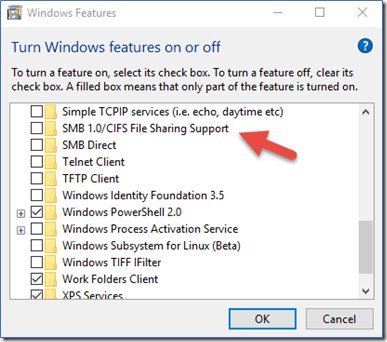

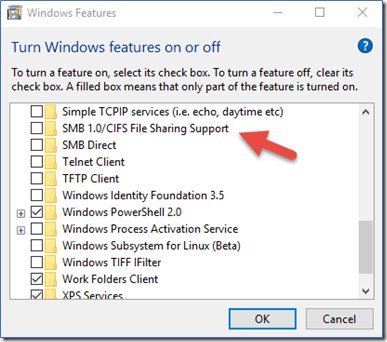

En caso de que no sea posible aplicar los parches de seguridad se debería desactivar el servicio SMBv1. Para ello: – Abre el Panel de control, haz clic en Programas y, a continuación, haz clic en Activar o desactivar características de Windows.

– En la ventana Características de Windows, desactiva la casilla de verificación SMB1.0 / CIFS File Sharing Support y, a continuación, haz clic en Aceptar para cerrar la ventana.

– Reinicia el sistema.

Para desactivar SMB1 abre powershell como administrador y usa estos 2 comandos

SC.exe config lanmanworkstation depend = mrxsmb20/bowser/nsi

SC.exe config mrxsmb10 start = disabled

Para habilitar o deshabilitar SMBv1 en el servidor SMB, configure la clave del registro siguiente:

Subclave del registro:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

entrada del registro: SMB1

REG_DWORD: 0 = deshabilitado

REG_DWORD: 1 = habilitado

Valor predeterminado: 1 = habilitado

SMBv1 Workstation

Key/Hive – «HKLM:\SYSTEM\CurrentControlSet\Services\LanmanWorkstation»

Subkey – DependOnService

Value – «Bowser»,»MRxSmb20″,»NSI»

SMBv1 Server

Key/Hive – HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters»

Subkey – SMB1

Value – 0

Type – DWORD

Note: This is a new subkey you need to create

Herramienta NoMoreCry del CCN-CERT

El CCN-CERT ha desarrollado una herramienta para prevenir la infección por el malware WannaCry 2.0. Se trata de «CCN-CERT NoMoreCry Tool», una herramienta disponible para todas las entidades que lo requieran, que crea un mutex (algoritmo de exclusión mutua) en el equipo que previene la ejecución del código dañino WannaCry 2.0. Es importante reseñar que, en el caso de máquinas infectadas, la ejecución de esta herramienta NO es de aplicación al no actuar sobre la misma de la forma prevista.

El Equipo de Respuesta del Centro Criptológico Nacional hace notar que la herramienta deberá ejecutarse tras cada reinicio, debido a que no presenta persistencia en el equipo. Este proceso se puede automatizar mediante la modificación del registro de Windows o a través de la aplicación de políticas en el dominio.

Esta herramienta funciona en sistemas operativos superiores a Windows XP.

CCN-CERT NoMoreCry Tool se encuentra en la plataforma en la nube del CCN-CERT, LORETO. Junto a ella también está disponible el Script que evita la ejecución del código dañino en equipos Windows en inglés y en español.